随着物联网设备的爆炸性增长,安全问题已成为物联网发展的最大挑战之一。本文将深入探讨物联网安全的基础架构、主要威胁、防护策略以及安全标准,帮助读者构建一个安全可靠的物联网系统。

关键词:物联网安全、安全架构、威胁模型、加密技术、身份认证、安全标准

目录

1. 引言

1.1 物联网安全的重要性与现状

物联网技术正在深刻改变我们的生活和工作方式,从智能家居到工业自动化,从智慧城市到智能医疗,物联网设备无处不在。然而,随着连接设备数量的激增,物联网安全问题也日益凸显。据Gartner预测,到2025年,超过75%的物联网项目将因安全问题而延迟或失败。

物联网安全的重要性体现在以下几个方面:

- 影响范围广泛:物联网设备深入生活各个领域,安全漏洞可能影响关键基础设施、个人隐私甚至人身安全

- 攻击面扩大:每一个连接的设备都可能成为攻击入口,设备数量的增加直接扩大了攻击面

- 级联效应:在互联系统中,一个设备的安全漏洞可能导致整个系统的崩溃

- 实体世界影响:与传统IT系统不同,物联网安全问题可能直接影响物理世界(如控制系统被攻击)

- 长期运行:许多物联网设备设计为长期运行,需要长期的安全保障

当前物联网安全面临的主要问题包括:

- 设备资源有限,难以实现复杂的安全机制

- 安全意识不足,许多设备出厂时采用默认密码或无安全保护

- 缺乏统一标准,安全实践参差不齐

- 更新机制不完善,难以及时修补安全漏洞

- 隐私保护不足,用户数据容易被非法收集和滥用

1.2 物联网安全的特殊挑战

物联网安全与传统IT安全相比,面临一系列独特的挑战:

1.2.1 技术挑战

- 资源约束:物联网设备通常计算能力、存储空间和电池容量有限,难以运行复杂的安全算法

- 异构性:物联网系统包含各种不同类型、不同厂商的设备,使用不同的通信协议和操作系统

- 分布式部署:设备分布广泛,有些部署在物理上难以保护的环境中

- 长生命周期:许多物联网设备设计使用寿命长达10-15年,远超传统IT设备

- 实时性要求:许多物联网应用要求实时响应,安全机制不能显著增加延迟

1.2.2 管理挑战

- 规模问题:管理数以万计甚至数以亿计的设备安全

- 可见性不足:难以全面监控所有设备的安全状态

- 更新困难:远程设备的固件和安全更新面临技术和物流挑战

- 责任不明:在复杂的物联网生态系统中,安全责任边界模糊

- 专业知识缺乏:跨领域的物联网安全需要IT安全和特定领域知识的结合

2. 物联网安全威胁模型

2.1 物联网系统的攻击面

物联网系统的攻击面包括设备层、网络层、平台层和应用层的各个环节:

2.1.1 设备层攻击面

- 物理接口:UART、JTAG、SWD等调试接口可能被利用来获取设备控制权

- 固件:固件提取、分析和修改可能导致安全机制被绕过

- 硬件安全:侧信道攻击、故障注入等可能破解加密密钥

- 传感器:传感器欺骗和干扰可能导致系统做出错误决策

- 本地存储:未加密的敏感数据存储可能被未授权访问

2.1.2 网络层攻击面

- 无线通信:信号干扰、中间人攻击可能破坏通信安全

- 通信协议:协议漏洞利用可能导致通信被劫持

- 网络流量:流量分析和数据包嗅探可能泄露敏感信息

- 网关设备:网关攻击和劫持可能影响整个网络安全

2.1.3 平台层攻击面

- 云服务:API漏洞、服务配置错误可能导致大规模数据泄露

- 数据存储:数据库漏洞、未授权访问可能导致敏感数据被窃取

- 身份管理:凭证盗用、权限提升可能导致系统被接管

- 服务组件:依赖组件漏洞可能成为攻击入口

2.1.4 应用层攻击面

- Web应用:传统Web安全问题(如XSS、CSRF)可能影响管理界面安全

- 移动应用:应用逆向工程、不安全的数据存储可能泄露用户凭证

- 用户界面:社会工程学攻击可能诱导用户执行危险操作

- 业务逻辑:逻辑漏洞和业务流程缺陷可能被利用来绕过安全控制

2.2 常见物联网安全威胁

2.2.1 设备层威胁

- 固件攻击:通过提取和分析固件发现漏洞,植入后门或恶意代码

- 物理攻击:通过物理接触设备获取敏感信息或控制权

- 启动过程攻击:修改启动加载程序或引导过程,植入恶意代码

- 硬件木马:在制造或供应链过程中植入恶意硬件,实现长期控制

- 资源耗尽攻击:消耗设备有限的计算、存储或电池资源,导致拒绝服务

2.2.2 网络层威胁

- 中间人攻击:拦截并可能修改设备与服务器之间的通信,窃取敏感信息

- 拒绝服务攻击:通过大量请求使网络或设备不可用,影响系统正常运行

- 重放攻击:捕获并重新发送有效数据包,实现未授权操作

- 路由攻击:操纵网络路由以重定向流量,实现流量劫持或监听

- 僵尸网络:将大量物联网设备组成僵尸网络发起攻击,如Mirai僵尸网络

2.2.3 平台和应用层威胁

- 未授权访问:利用弱身份验证机制获取系统访问权,控制设备或数据

- 数据泄露:窃取或泄露敏感数据,侵犯用户隐私

- API滥用:利用不安全的API接口,实现未授权操作或数据访问

- 恶意软件:针对物联网平台的特定恶意软件,如勒索软件或数据窃取工具

- 隐私侵犯:未经授权收集和使用个人数据,侵犯用户隐私权

3. 物联网安全基础架构

3.1 安全架构框架

一个全面的物联网安全架构应当覆盖设备、网络、平台和应用的各个层面,并贯穿设备生命周期的各个阶段:

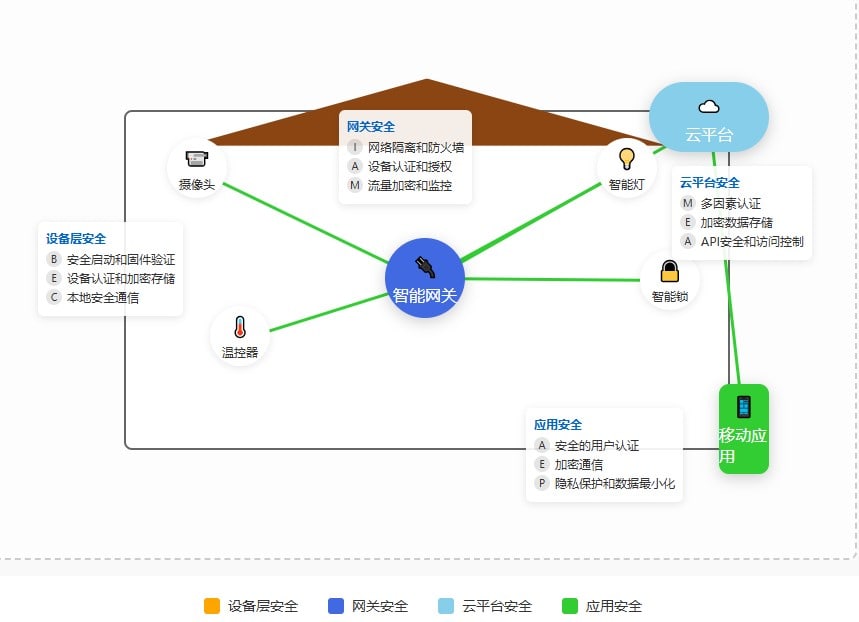

图2:物联网安全架构框架

3.1.1 分层安全架构

设备安全层:

- 安全启动与固件验证 – 确保只有经过验证的代码才能在设备上执行

- 硬件安全模块(HSM)或可信平台模块(TPM) – 提供安全的密钥存储和加密操作

- 安全存储与加密 – 保护敏感数据免受未授权访问

- 设备身份与认证 – 确保设备身份的唯一性和可验证性

- 资源隔离与访问控制 – 限制不同组件之间的访问权限

网络安全层:

- 安全通信协议 – 使用加密和认证机制保护数据传输

- 网络分段与隔离 – 将网络划分为不同的安全区域

- 流量加密 – 确保数据在传输过程中的机密性

- 网络监控与异常检测 – 识别和响应可疑网络活动

- 防火墙与入侵防御 – 阻止未授权访问和恶意流量

平台安全层:

- 云平台安全配置 – 遵循安全最佳实践配置云服务

- API安全 – 保护应用程序接口免受滥用

- 数据加密与保护 – 确保存储数据的安全

- 身份与访问管理 – 控制用户和服务的访问权限

- 安全审计与日志 – 记录和分析安全相关事件

应用安全层:

- 安全编码实践 – 遵循安全编码标准和最佳实践

- 应用认证与授权 – 验证用户身份并控制访问权限

- 数据验证与清洗 – 防止注入攻击和数据污染

- 用户隐私保护 – 保护用户个人数据

- 安全更新机制 – 及时修补安全漏洞

3.1.2 横向安全功能

除了分层架构外,物联网安全还需要一些横跨各层的安全功能:

- 身份管理:贯穿所有层面的统一身份管理,确保设备、服务和用户的身份可信

- 密钥管理:安全的密钥生成、分发、存储和更新,是加密和认证的基础

- 安全监控:全面的安全状态监控和异常检测,及时发现安全问题

- 风险管理:持续的风险评估和管理,优先解决高风险问题

- 合规管理:确保符合相关法规和标准,如GDPR、CCPA等

3.2 设备安全基础

3.2.1 安全启动与可信执行

安全启动(Secure Boot)是物联网设备安全的第一道防线,确保只有经过验证的代码才能在设备上执行:

实现安全启动的关键技术包括:

- 不可变根信任:通常基于硬件安全模块或ROM中的加密密钥,作为信任链的起点

- 数字签名验证:使用非对称加密验证每个启动阶段的完整性,防止未授权修改

- 度量启动:记录启动过程中各组件的哈希值,用于远程证明和完整性验证

- 安全更新:确保固件更新过程的安全性,防止恶意固件安装

3.2.2 硬件安全基础

硬件安全是构建物联网安全的基础,主要包括:

- 硬件安全模块(HSM):提供安全的密钥存储和加密操作,防止密钥泄露

- 可信平台模块(TPM):提供设备身份和完整性保护,支持远程证明

- 安全元件(SE):为敏感操作提供隔离的执行环境,防止软件攻击

- 物理不可克隆函数(PUF):基于硬件特性生成唯一设备标识,难以复制

- 防篡改技术:检测和响应物理篡改尝试,保护设备物理安全

3.2.3 设备身份与认证

每个物联网设备都需要唯一且可验证的身份,用于网络接入和服务访问:

- 设备标识符:基于硬件唯一ID、证书或令牌,确保设备身份唯一性

- 设备证书:X.509证书存储在安全区域,用于设备认证

- 多因素认证:结合多种因素进行设备认证,提高安全性

- 零信任模型:持续验证设备身份和行为,不假设任何设备天然可信

3.3 网络安全基础

3.3.1 安全通信协议

物联网通信需要采用安全的协议和机制:

- TLS/DTLS:为TCP和UDP通信提供加密和认证,保护数据传输安全

- 安全版本的物联网协议:如MQTT-TLS、CoAP-DTLS,在轻量级协议基础上增加安全机制

- 端到端加密:确保数据在整个传输路径中都受到保护,防止中间节点窃取

- 密钥协商:安全的会话密钥建立机制,如Diffie-Hellman密钥交换

3.3.2 网络分段与隔离

通过网络分段减少攻击面和限制攻击扩散:

- 微分段:将网络划分为小型安全区域,限制横向移动

- VLAN隔离:将不同类型的设备放在不同VLAN,减少攻击面

- 东西向流量控制:限制设备间的横向通信,防止攻击扩散

- 软件定义边界:基于身份的网络访问控制,实现动态访问策略

3.3.3 网络监控与防御

持续监控网络流量,检测和响应异常行为:

- 深度包检测:分析网络流量内容,识别恶意负载

- 行为分析:建立设备通信基线并检测偏差,发现异常行为

- 入侵检测/防御系统:识别和阻止攻击尝试,保护网络安全

- 蜜罐技术:诱捕攻击者并分析攻击手法,提前发现威胁

3.4 平台与数据安全

3.4.1 云平台安全

物联网云平台需要全面的安全保障:

- 安全配置:遵循安全最佳实践配置云服务,避免配置错误

- 访问控制:基于最小权限原则的精细化访问控制,限制权限范围

- 资源隔离:租户间的严格隔离,防止跨租户攻击

- 安全监控:持续的安全状态监控和告警,及时发现安全问题

- 合规管理:符合相关行业标准和法规,如ISO 27001、GDPR等

3.4.2 数据安全与隐私

保护物联网系统中的敏感数据:

- 数据分类:根据敏感程度分类数据,实施差异化保护

- 数据加密:静态数据、传输中数据和使用中数据的加密,全面保护数据安全

- 数据最小化:只收集必要的数据,减少隐私风险

- 数据匿名化:移除或模糊化个人标识信息,保护用户隐私

- 数据生命周期管理:从创建到销毁的全生命周期管理,确保数据安全处理

4. 物联网安全实施策略

4.1 安全设计原则

4.1.1 安全优先设计

将安全考虑融入产品设计的每个阶段:

- 威胁建模:识别潜在威胁和风险

- 安全需求:明确定义安全需求和目标

- 安全架构:设计满足安全需求的架构

- 安全编码:遵循安全编码标准和最佳实践

- 安全测试:全面测试安全功能和漏洞

4.1.2 深度防御策略

采用多层次的安全防护措施:

- 多层防御:在不同层面实施互补的安全控制

- 失效安全:确保系统在安全机制失效时仍能保持安全状态

- 最小权限:只授予完成任务所需的最小权限

- 默认安全:系统默认配置应当是安全的

- 简化设计:减少复杂性,降低出错和漏洞风险

4.2 安全生命周期管理

4.2.1 设备生命周期安全

贯穿设备整个生命周期的安全管理:

- 安全设计与开发:将安全融入设计和开发过程

- 安全制造:防止供应链攻击和硬件篡改

- 安全部署:安全的初始配置和激活

- 安全运维:持续监控和安全更新

- 安全退役:安全地停用和处置设备

4.2.2 漏洞管理与响应

有效管理安全漏洞和事件:

- 漏洞扫描:定期扫描系统漏洞

- 漏洞披露政策:明确的漏洞报告和处理流程

- 补丁管理:及时测试和部署安全补丁

- 事件响应:快速响应和处理安全事件

- 恢复计划:制定并测试灾难恢复计划

4.3 安全更新与补丁管理

物联网设备的安全更新是维持长期安全的关键:

- 安全的更新机制:验证更新来源和完整性

- 增量更新:减少更新数据量,适应带宽限制

- 回滚机制:在更新失败时能够回滚到稳定版本

- 自动更新:在适当情况下实现自动安全更新

- 长期支持:为长寿命设备提供长期安全支持

5. 物联网安全标准与最佳实践

5.1 主要安全标准与框架

5.1.1 国际标准

- ISO/IEC 27001:信息安全管理体系

- ISO/IEC 27400系列:物联网安全与隐私指南

- NIST网络安全框架:风险管理框架

- ETSI TS 103 645:消费者物联网安全标准

- IEC 62443:工业自动化和控制系统网络安全

5.1.2 行业标准

- GSMA IoT安全指南:移动物联网安全

- OCF安全规范:开放连接基金会安全标准

- CSA IoT安全控制:云安全联盟物联网安全控制

- OWASP IoT Top 10:物联网十大安全风险

5.1.3 中国标准

- GB/T 37044:物联网安全总体要求

- GB/T 37045:物联网感知层网关安全技术要求

- GB/T 37025:物联网数据传输安全要求

- GB/T 37024:物联网感知终端应用安全技术要求

5.2 行业最佳实践

5.2.1 设备制造商最佳实践

- 实施安全开发生命周期(SDL)

- 提供安全默认配置

- 实施强制密码策略

- 提供安全更新机制

- 实施安全启动和代码签名

5.2.2 物联网部署最佳实践

- 进行全面的风险评估

- 实施网络分段和访问控制

- 建立设备资产清单和管理

- 实施持续监控和异常检测

- 制定安全事件响应计划

6. 案例分析:构建安全的智能家居系统

6.1 智能家居安全架构

以智能家居系统为例,展示如何应用物联网安全架构:

图3:智能家居安全架构

智能家居系统的安全架构包括:

- 设备层安全:

- 安全启动和固件验证

- 设备认证和加密存储

- 本地安全通信

- 网关安全:

- 网络隔离和防火墙

- 设备认证和授权

- 流量加密和监控

- 云平台安全:

- 多因素认证

- 加密数据存储

- API安全和访问控制

- 应用安全:

- 安全的用户认证

- 加密通信

- 隐私保护和数据最小化

6.2 安全实施要点

智能家居系统安全实施的关键点:

- 设备选择:选择具有良好安全记录的设备和厂商

- 网络隔离:将智能设备与关键网络分离

- 强认证:实施强密码和多因素认证

- 定期更新:保持所有设备和软件更新

- 安全监控:监控设备行为和网络流量

- 隐私保护:限制数据收集和共享

6.3 常见安全漏洞及防护

智能家居系统常见的安全漏洞及其防护措施:

| 漏洞类型 | 防护措施 |

|---|---|

| 弱密码 | 强制复杂密码,定期更改 |

| 未加密通信 | 使用TLS/DTLS加密所有通信 |

| 未授权访问 | 实施多因素认证和访问控制 |

| 固件漏洞 | 定期更新固件,启用自动更新 |

| 隐私泄露 | 数据最小化,本地处理敏感数据 |

7. 未来趋势与展望

7.1 新兴安全技术

物联网安全领域的新兴技术:

- 人工智能安全:基于AI的威胁检测和响应

- 区块链安全:分布式信任和设备身份管理

- 量子安全:抵御量子计算威胁的加密技术

- 自主安全:自我监控和自我修复的安全系统

- 联邦学习:保护隐私的分布式机器学习

7.2 安全挑战与机遇

物联网安全未来的挑战与机遇:

- 规模挑战:管理数十亿设备的安全

- 异构性:协调不同标准和技术的安全

- 长期支持:为长寿命设备提供持续安全支持

- 新型威胁:应对不断演变的攻击手段

- 法规合规:适应不断发展的安全法规要求

8. 总结与建议

物联网安全是一个复杂且不断发展的领域,需要综合考虑技术、流程和人员因素。构建安全的物联网系统需要:

- 采用全面的安全架构,覆盖设备、网络、平台和应用各层面

- 将安全融入设计和开发的每个阶段

- 实施深度防御策略,不依赖单一安全控制

- 持续监控和更新,应对不断变化的威胁

- 遵循行业标准和最佳实践

- 平衡安全需求与性能、成本和用户体验

随着物联网技术的不断发展,安全将继续是最关键的考量因素之一。只有建立在坚实安全基础上的物联网系统,才能真正释放其潜力并获得用户的信任。

参考文献

- NIST. (2023). NISTIR 8259: Foundational Cybersecurity Activities for IoT Device Manufacturers.

- ENISA. (2022). Guidelines for Securing the Internet of Things.

- ISO/IEC. (2021). ISO/IEC 27400: Information security, cybersecurity and privacy protection — IoT security and privacy guidelines.

- OWASP. (2022). OWASP Internet of Things Top 10.

- IEC. (2023). IEC 62443: Industrial communication networks – Network and system security.

- GSMA. (2022). IoT Security Guidelines.

- CSA. (2023). Security Guidance for IoT.

- 中国信息通信研究院. (2022). 物联网安全白皮书.

- 国家标准化管理委员会. (2021). GB/T 37044-2021 物联网安全总体要求.

- 工业互联网产业联盟. (2023). 工业互联网安全框架.

内容审核:许聪 Josh Xu